Schnellere und effizientere Datenanalysen in der Überwachungs- und Gebäudesystemtechnik Mehr Sicherheit und neue Möglichkeiten durch Hyperkonvergenz

In einer typischen Sicherheitsinfrastruktur tun Server, Netzwerk-Switche und Speichersysteme ihren Dienst. Eric Bassier von Quantum erläutert den Nutzen hyperkonvergenter Server in derartigen Umgebungen.

Anbieter zum Thema

In Gemeinden, dem öffentlichen Nah- und Fernverkehr sowie öffentlich zugänglichen Gebäuden wird es immer wichtiger und zugleich schwieriger, die Sicherheit zu gewährleisten. Die Verantwortlichen für Flughäfen, Stadien, Krankenhäuser oder Universitäten, ja sogar ganze Städte, setzen daher zunehmend auf Material aus der Videoüberwachung. Ein neuer IT-Trend birgt das Potenzial, diese Aufgabe zu vereinfachen und sogar ganz neue Möglichkeiten zu finden, um die bei der Videoüberwachung anfallenden Daten intelligent zu nutzen. Ebenso basiert die Gebäudesystemtechnik mit Anwendungen wie Zutrittskontrolle und Beleuchtung auf internetfähigen Geräten, die eine Aufsicht und Verwaltung durch die Sicherheits- und Anlagenabteilung erfordern. Die Rede ist von der Hyperkonvergenz. Der Bedarf an dieser Technologie in der Überwachungs- und Gebäudesystemtechnik wächst mit deren zunehmender Verbreitung und durch den zunehmenden Einsatz von Künstlicher Intelligenz (KI), Automatisierung oder Internet of Things (IoT).

Analytik für mehr Sicherheit und intelligent vernetzte Gebäude

Sicherheitsabteilungen analysieren Überwachungsdaten mit Hilfe von Objekt- und Kennzeichenerkennung (LPR) sowie weiteren KI-Techniken. Diese analytischen Verfahren ermöglichen anspruchsvolle Ansätze für das Sicherheitsmanagement. Der Einzelhandel wiederum analysiert Videoaufzeichnungen, um das Verhalten der Käufer zu erforschen: Bei welchem Produktbereich sind sie stehengeblieben, und welchen Gesichtsausdruck hatten sie dabei? Auch Flughäfen werten ihr Filmmaterial aus, um die Sicherheitskontrolllinien über den Tag hinweg zu bewerten. Ihr Ziel ist es, den Personaleinsatz effizienter zu gestalten und die Warteschlangen besser zu organisieren.

Eine wesentlich höhere Relevanz hat die intelligente Analyse von Videomaterial aus Sicherheitsgründen: Die Software kann erkennen und melden, wenn in einem überwachten Bereich eines Flughafens eine Person eine Waffe in der Hand hält. Oder sie kann das Kennzeichen des Wagens auslesen, der weggerast ist, so dass der Halter schnell ermittelt werden kann. Und auch für das intelligente Gebäudemanagement werden Anwendungen wie Zutrittskontrollen, Beleuchtung, Heizung, Lüftung und Klimatechnik immer häufiger im Internet of Things digitalisiert. Beispielsweise lässt sich die Beleuchtung für jedes Büro exakt so einstellen, dass eine bessere Arbeitsumgebung geschaffen wird. Oder der Winkel der Fensterblenden wird über den Tag jeweils so angepasst, dass man das Sonnenlicht ideal nutzen kann und möglichst viel Energie einspart.

Eine hyper-konvergente IT-Architektur vereinfacht das Management der durch diese Entwicklungen stetig wachsenden Datenmengen spürbar, senkt die Latenzen und eröffnet neue Möglichkeiten für die intelligenten Analyse der Daten.

Hyperkonvergenz führt Server, Netzwerk und Speicher zusammen

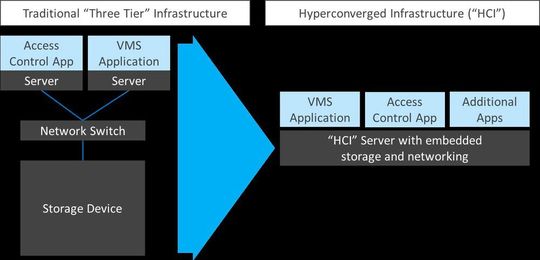

Die Hyperkonvergenz hat ihren Ursprung bei großen Cloud-Anbietern und Enterprise-IT-Abteilungen. Hierbei geht es darum, eine dreistufige Architektur, bestehend aus Server, Netzwerk und Speicher, in einer Infrastruktur zusammenzuführen. Eine typische Sicherheitsinfrastruktur verwendet diese drei Komponenten: Server, die Anwendungen wie VMS-Software oder eine Zutrittskontrollanwendung ausführen, Netzwerk-Switche, welche die Server mit dem Speichersystem verbinden, und Speichersysteme, auf denen das Videomaterial aufbewahrt wird.

In den vergangenen Jahren sind neue Technologien entstanden, die es Unternehmen ermöglichen, all diese Funktionen in einer einzigen hyperkonvergenten Infrastruktur (HCI) zusammenzuführen. Diese Architektur zeichnet sich dadurch aus, dass die Server-Plattform über eingebetteten Speicher verfügt und dass die intelligente Software die Kommunikations- und Netzwerkfunktionen übernimmt. Diese Architektur ist für Unternehmensanwendungen im Rechenzentrum bereits heute weit verbreitet – zum Beispiel für den Betrieb großer Datenbanken, virtueller Server und Desktop-Infrastrukturen. Im Bereich Überwachung und Sicherheit ist sie noch nicht weit verbreitet.

Hyperkonvergenz reduziert die Latenzzeiten

Vergleicht man die traditionelle mit der neuen hyperkonvergenten Infrastruktur, so ist es hilfreich, die Art und Weise, wie der Datentransfer in beiden Szenarien abläuft, zu analysieren und sich den VMS-Aufzeichnungs-Server genauer anzusehen.

In der herkömmlichen Architektur ist der VMS-Aufzeichnungs-Server über das Netzwerk mit einer Kamera verbunden. Die Kamera sendet Daten über das Netzwerk an den Aufzeichnungs-Server. Der Aufzeichnungs-Server sendet diese Daten an den Netzwerk-Switch, der die Daten dann wieder über das Netzwerk an das Speichersystem sendet. Das Problem: Jeder Schritt fügt eine gewisse Latenzzeit im Netzwerk hinzu.

:quality(80)/images.vogel.de/vogelonline/bdb/1591100/1591180/original.jpg)

Die Cloud-Storage-Abrechnungsmodelle von Amazon, Google, Azure, Telekom und OVH im Vergleich – Teil 1

Das kostet Storage in der Google Cloud

Im hyperkonvergenten Modell laufen sowohl der VMS-Management-Server als auch die Aufzeichnungs-Server auf dem Server, der den Speicher steuert. Das Material aus der Videoüberwachung wird ebenfalls über das Netzwerk gesendet, doch die VMS-Anwendung kommuniziert direkt mit dem lokalen Speicher und macht so das Dazwischenschalten eines Netzwerk-Switches überflüssig. Dieser Ansatz reduziert die Latenzzeiten und ist daher effizienter.

Die Vorteile der Hyperkonvergenz für Überwachung und Sicherheit

Die hyperkonvergente Architektur vereinfacht das Management der IT-Infrastruktur deutlich: Anstatt mehrerer Server, Switches und Speichergeräte kommen Sicherheits- und Anlagenexperten mit einer einzigen Plattform und mit weniger Komponenten aus, die sie warten und verwalten müssen. Dies erleichtert ihnen das Leben, verbessert vor allem aber die Sicherheit und reduziert das Geschäftsrisiko durch eine deutlich reduzierte technische Komplexität.

Des Weiteren ist eines der Attribute einer hyperkonvergenten Infrastruktur, dass die Server-Ressourcen direkt an den Speicher angebunden sind. Dies bringt für die Ausführung der Analysen von Einzelbildern aus Videos entscheidende Vorteile: Auf einer hyperkonvergenten Plattform läuft die Analyse schneller. In der Folge werden im Sicherheitsbereich potenzielle Bedrohungen und Schwachstellen schneller erkannt und können abgewendet werden, bevor ein Schaden entsteht.

Kommunalen Unternehmen oder dem Einzelhandel eröffnet die Hyperkonvergenz die Chance, neue Wege zur betrieblichen Optimierung zu entdecken – so zum Beispiel die Personalausstattung effizienter zu managen oder die Darstellung der Produkte anzupassen. Intelligente Gebäude und Städte von morgen werden auf einer hyperkonvergenten Architektur aufgebaut sein. Anstatt diese Anwendungen auf verschiedenen dedizierten Servern zu verwalten – was teuer, ineffizient und komplex ist –, können diese Anwendungen nun auf dem hyperkonvergenten Server gehostet und ausgeführt werden, der auch die Videos erfasst. Infrastrukturen werden so effizienter und flexibler.

Eine hyperkonvergente Infrastruktur hat weniger Bausteine und ist in dieser Hinsicht einfacher. Eine Konsequenz daraus ist aber auch, dass Rechen- und Speicherressourcen bei der Skalierung des Systems immer hinzugefügt werden. HCI-Anbieter minimieren diesen Nachteil, indem sie verschiedene Hardware-Konfigurationen anbieten, die an die spezifischen Bedürfnisse des Benutzers angepasst werden können.

Von der reinen Sicherheitsanwendung zur intelligenten Nutzung von Daten

Der Markt der Sicherheits- und Überwachungsbranche befindet sich an einem Wendepunkt. Er entwickelt sich weg von der klassischen Überwachung, bei der es schlicht um Sicherheit und Schadensverhütung ging, hin zu einer intelligenten Analyse von immer mehr Daten, die genutzt werden können, um schnellere und bessere Erkenntnisse zu gewinnen und neue Geschäftsmöglichkeiten zu schaffen. Viele unserer Kunden befinden sich aktuell noch in einem sehr frühen Stadium der Einführung dieser neuen Technologie, ihre Anwendungsfälle werden in den nächsten Jahren aber mit Sicherheit drastisch zunehmen.

*Der Autor: Eric Bassier ist Senior Director Product Marketing und Corporate Communications bei Quantum.

:quality(80)/images.vogel.de/vogelonline/bdb/1597700/1597797/original.jpg)

Strategische Aspekte von Flash-Storage

„Früher zweitrangig, jetzt strategisch relevant“

(ID:46089110)

:quality(80)/p7i.vogel.de/wcms/b5/ad/b5ade2e50671d986cabb091cc33de39f/0127234511v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/69/2d69b27f3f8f5f290f7ae2b3d9123b1b/0127206601v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/94/d2/94d28e3faac411c22b54d80ea354d2e3/0124559320v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/8a/b48ab01d140056118571c14dfeafe4b1/0130911722v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/47/9b47ec5489e17a326e023da87a077d66/0130088124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/cc/04ccc504aee183fd610969ddf31ebbc1/0130625872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/f3/cdf30cf240d9e2f92e9529458eb9914b/0130632554v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/96/3b963ec05404af359f9e7c4f23e389e8/0130942788v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/58/195816925f598f07ceffbcaed6fa8486/0131065514v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3d/a9/3da97a99bdfb44877d2109ff72d26f8c/0130927746v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/c7/a2c782b2b66e7b76ab3015186c26fc5a/0130623980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/d6/cdd6fc25c704ffe9ab6afc24ec68725e/0130507132v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/08/b9/08b906f0ef0c5ad843b0ce1a09335985/0130533152v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/e2/37e239c7ec0154c8c93688ca2554af48/0130578270v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/c8/48c8f436d680ea980781cbd728c109c1/0129826847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c1/81/c1811ad769ce2c6fe9e5bfb2c8775591/0130016264v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/55/b75581013900f582f2200a2d53e23359/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/0a/bd0a232a32dc365e8e19c2ad5a2aeb43/0130082482v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/fe/acfef93609c37a7ea61b1e3244dea967/0130620671v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/c1/2ec194a737f96c534607832f8e393e20/0130502297v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/38/07382204cc163f3172de0a99dc5d6abf/0130936373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f8/db/f8dbe2337659dd44bdf89efec6cfcf1a/0129529497v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/18/fe181da82b3e76596f4d461a5920a33a/0129473576v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1552300/1552323/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1644500/1644561/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1641800/1641842/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/98/699837ff85e16/datacore-logo-700x700px.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:quality(80)/p7i.vogel.de/wcms/32/a8/32a84d9528c54cd9ed36c4daf4228e18/0125640627v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/fe/44fe37a178b0625efb030f82d54cc2db/0126787237v1.jpeg)