Schutz vor Ransomware Regelmäßige Backups sind unerläßlich

Ob Locky, TeslaCrypt, Cerber oder Samas: Die Vielfalt an Erpressungstrojanern nimmt zu. Diesen ist gemein, dass sie entweder ganze Rechner oder "nur" die Dateien verschlüsseln. Wer wieder darauf zugreifen will, muss den Angreifern erst einmal ein Lösegeld zahlen. Insofern ist eine gute Sicherungsstrategie ein Muss, bei der das regelmäßige Erstellen von Backups nicht fehlen darf.

Anbieter zum Thema

Was wir heute “Ransomware” nennen, ist eine Form von Malware, die typischerweise über einen Social-Engineering-Angriff auf unsere Computer gelangt. Der Nutzer wird dazu verleitet, einen Link anzuklicken oder einen Anhang zu öffnen und ermöglicht so ahnungslos die Installation der Schadsoftware.

Diese macht sich dann gleich daran, sämtliche erreichbaren Daten zu verschlüsseln. Danach tauchen im Verzeichnis zwei Dateien auf: in einer steht, welche Dateien "als Geiseln genommen wurden", in der zweiten eine Lösegeldforderung, um diese wieder zu entschlüsseln.

Es mag seltsam klingen, aber Ransomware ist ein sehr erfolgreiches kriminelles Geschäftsmodell. Zu den prominentesten Vertretern der Ransomware-Szene zählen CryptoLocker, Locky und TeslaCrypt. Eine Version, CryptoWall, hat bis heute schätzungsweise über 320.000.000 US-Dollar erwirtschaftet.

Ransomware ist lukrativ

Der erste Ransomware-Virus, der AIDS-Trojaner (auch bekannt als PC Cyborg), wurde 1989 vom Biologen Joseph L. Popp entwickelt. Er zählte den Verschlüsselungstrojanern der ersten Generation, die simple symmetrische Kryptografie verwendeten. Doch schon bald gab es Tools auf dem Markt, mit deren Hilfe so chiffrierte Dateinamen wieder entschlüsselt werden konnten. Der AIDS-Trojaner war jedoch nur der Anfang.

Laut Kasperskys Sicherheitsbericht gab es 2015 1.966.324 registrierte Meldungen über versuchte Malware-Angriffe, die darauf abzielten, über den Online-Zugriff auf Bankkonten Geld zu stehlen. Auf 753.684 Computern von einzelnen Usern wurden verschiedenartigste Ransomware-Programme gefunden und mehr als 179.000 Computer waren Ziel von Attacken.

Im April 2016 berichtete CNN Money, dass nach neuesten Schätzungen des FBI die Kosten für Ransomware einen neuen Höchststand erreicht haben. Allein in den ersten drei Monaten des Jahres 2016 erpressten Cyberkriminelle 209.000.000 US-Dollar von Unternehmen und Organisationen für die Freigabe ihrer Computer-Server.

Leider ist kein Ende in Sicht. Wie aber kann man sich und seine wertvollen Daten vor einer solchen Verschlüsselung schützen?

Die richtige Sicherungsstrategie entscheidet

“Um mich gegen Bedrohungen durch Krypto-Malware zu schützen, würde ich meine Sicherungsstrategien verbessern. Bei einer Strategie mit inkrementellen Sicherungen werden bestimmte Datenquellen überwacht, bei Veränderungen automatisch gesichert und das Zurücksetzen des Rechners zu jedem beliebigen Wiederherstellungspunkt ermöglicht. So kann ich leicht einen Zustand wiederherstellen, bevor Malware meine Dateien verschlüsselt hat.”

Dieser Vorschlag stammt von einem Paragon-Software-Kunden und tatsächlich ist das regelmäßige Sichern ein sehr effektiver Weg zum Schutz von Daten. Laut Definition des Oxford Advanced Learners’ Dictionary ist eine "Sicherung eine Kopie einer Datei und so weiter, die verwendet werden kann, wenn das Original verloren ging oder beschädigt wurde."

Time Machine reicht nicht aus

Zu den bekanntesten Sicherungs-Tools für Mac OS X zählt Time Machine, die integrierte Mac-Lösung, die es seit OS X Leopard gibt. Allerdings funktioniert Time Machine auf Dateiebene, was nicht besonders nützlich ist, wenn es um die Verarbeitung eines aktiven Betriebssystems mit laufenden Anwendungen geht. Denn für eine intakte Sicherung sollten Dateien zur Bearbeitung freigegeben oder geschlossen sein – keine Option für die meisten Systemdateien und solche, die gerade von aktiven Anwendungen genutzt werden.

Time Machine wartet, bis alle Nutzer-Anwendungen geschlossen sind und geblockte Dateien zur Bearbeitung freigegeben werden und ignoriert dabei völlig die Systemdateien. Daher funktioniert eine Wiederherstellung in OS X in zwei Schritten: Zunächst wird das Betriebssystem neu installiert und erst dann können Anwendungen und Dateien aus dem Sicherungsarchiv wiederhergestellt werden.

System-Snapshots sind anderen Sicherungsmethoden überlegen

Es gibt aber eine bessere Sicherungsmethode – diese basiert auf System-Snapshots und reduziert den Zeitaufwand für Sicherungen beziehungsweise Wiederherstellungen deutlich. Zum besseren Verständnis führen wir uns den Ablauf dieser Methode einmal vor Augen:

Angenommen, Sie wollen einen bestimmten Zustand ihres Macs sichern. Sie wissen, dass einige Dateien fortlaufend vom System und einige von ihnen bearbeitet und damit geändert werden, auch während des Sicherungsprozesses. Das bedeutet normalerweise, dass zunächst nur ein Teil Ihres Systems gesichert wird und der Rest erst einige Minuten später, wodurch Ungereimtheiten in den Dateieigenschaften entstehen. Referenzen und Links zwischen solchen Dateien lassen sich später nicht wiederherstellen.

Mithilfe der Snapshot- (also Schnappschuss-) Technologie wird nun praktisch ein Foto von Ihrem Dateisystem gemacht. Änderungen nach dieser "Momentaufnahme" bleiben unberücksichtigt. Sie befinden sich zwar auf der Festplatte und werden beim nächsten Backup mitgesichert, sind aber nicht Teil der aktuellen Sicherung. Und genau deshalb lässt sich ein aktives Betriebssystem nur mit dieser Methode sichern.

Mehr Daten schneller sichern

Dann kommt der Zeitfaktor hinzu: Time Machine muss abwarten, bis laufende Anwendungen geschlossen und geblockte Dateien verfügbar werden, daher dauert der Sicherungsprozess einfach länger als eine Sicherung mit einem Snapshot-basierten Tool.

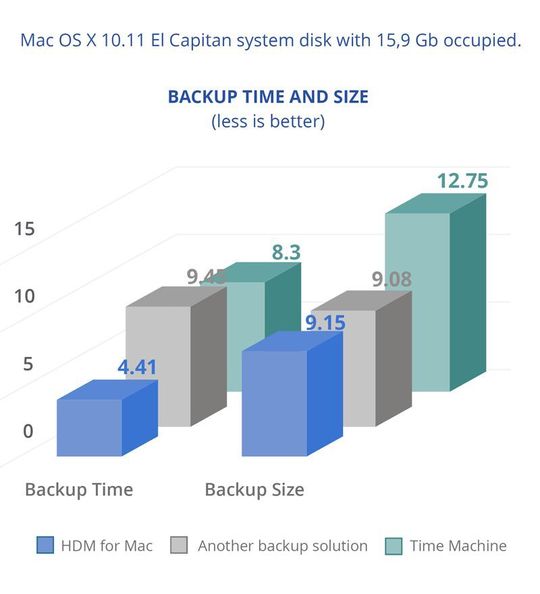

Um die Unterschiede hinsichtlich Zeitaufwand und Speicherplatzbedarf zu verdeutlichen, haben wir eine interne Laborprüfung durchgeführt und dabei den Paragon Hard Disk Manager for Mac mit Time Machine und einer anderen gängigen dateibasierte Sicherungslösung verglichen. Die Ergebnisse sehen Sie hier:

Paragon Hard Disk Manager for Mac erstellt Sofortkopien von einer oder mehreren Festplatten und macht konsistente Snapshots von inaktiven und gerade verwendeten Partitionen. Im Gegensatz zu Time Machine bietet HDM Snapshot-basierte Sicherungen und arbeitet auf Sektor-Ebene. Damit erreicht diese Lösung überragende Leistungen hinsichtlich Performance und Geschwindigkeit.

Wie die Grafik zeigt, braucht der Hard Disk Manager deutlich weniger Zeit für die Sicherung von 9,15 GB Daten als Time Machine oder eine vergleichbare Lösung. HDM for Mac bietet eine verbesserte Snapshot-Technologie, die das laufende System sichert und es dabei nicht - wie bei herkömmlichen Backup-Methoden – unterbricht oder in seiner Leistung beeinträchtigt.

Der Hard Disk Manager for Mac kann noch mehr

Hard Disk Manager for Mac ist aber mehr als nur eine Sicherungslösung: Diese leistungsstarke Software deckt alle Aspekte im Lebenszyklus eines Computers ab und bietet Funktionen zur Festplattenpartitionierung, Dateisystemoptimierung, Boot-Reparaturen, Sicherung und Wiederherstellung bis hin zur endgültigen Datenlöschung. Zudem unterstützt die Lösung alle Dateisysteme, angefangen von OS X über Windows bis hin zu Linux.

* Konstantin Komarov ist Mitbegründer und CEO der Paragon Software Group.

(ID:44182824)

:quality(80)/p7i.vogel.de/wcms/b5/ad/b5ade2e50671d986cabb091cc33de39f/0127234511v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/69/2d69b27f3f8f5f290f7ae2b3d9123b1b/0127206601v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/94/d2/94d28e3faac411c22b54d80ea354d2e3/0124559320v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/8a/b48ab01d140056118571c14dfeafe4b1/0130911722v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/47/9b47ec5489e17a326e023da87a077d66/0130088124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/cc/04ccc504aee183fd610969ddf31ebbc1/0130625872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/dd/df/dddf319803b27a98ff9974c4258ecd2e/0130916737v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f2/28/f228ec57e5d8978ff8bf6da2448566bd/0130957183v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/39/bb39974cb4de565d138bd500f418f834/0130876455v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c8/b9/c8b9e2a116fb3366a8a00427ecc10557/0130541481v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/d9/ffd9bfea2f2b5161c0fad701c74850cb/0131123001v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/58/195816925f598f07ceffbcaed6fa8486/0131065514v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/d6/cdd6fc25c704ffe9ab6afc24ec68725e/0130507132v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/08/b9/08b906f0ef0c5ad843b0ce1a09335985/0130533152v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/e2/37e239c7ec0154c8c93688ca2554af48/0130578270v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/c8/48c8f436d680ea980781cbd728c109c1/0129826847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c1/81/c1811ad769ce2c6fe9e5bfb2c8775591/0130016264v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/55/b75581013900f582f2200a2d53e23359/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/0a/bd0a232a32dc365e8e19c2ad5a2aeb43/0130082482v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c7/07/c70745f1f1cb46fcc5d05b756a0697f5/0131065289v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/f3/cdf30cf240d9e2f92e9529458eb9914b/0130632554v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/c2/d2c28ed803c9d554134d0f667c0b6979/0130964136v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/96/3b963ec05404af359f9e7c4f23e389e8/0130942788v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/38/07382204cc163f3172de0a99dc5d6abf/0130936373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f8/db/f8dbe2337659dd44bdf89efec6cfcf1a/0129529497v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1552300/1552323/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1644500/1644561/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1641800/1641842/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/98/699837ff85e16/datacore-logo-700x700px.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/b9/68b9bb61e8f14/ic-logo-black-green.png)

:quality(80)/p7i.vogel.de/wcms/99/b0/99b070c8c613424361efa3cef452d7c0/0124600245v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/b0/87b06b798102aa4b9947e5702459b72c/0127725341v1.jpeg)