DSGVO und Storage-Compliance Personenbezogene Daten On- und Offline datenschutzkonform verwalten

Die Datenschutz-Grundverordnung der EU, kurz DSGVO, ist keinesfalls eine rein juristische Angelegenheit, die allein in den Verantwortungsbereich der Rechtsabteilung oder des Datenschutzbeauftragten fällt. Wenn es darum geht, die neuen Gesetze im Unternehmen einzuhalten, spielt die Technologie eine entscheidende Rolle. Und so führen die Regelungen aktuell zu hohem Handlungsdruck in den IT-Abteilungen.

Anbieter zum Thema

Noch herrscht Unklarheit darüber, welche Maßnahmen bei der DSGVO zu ergreifen sind. Leider gibt es keine universelle DSGVO-konforme Lösung – allein deshalb, weil es noch gar keine Zertifizierung hierfür gibt. Das heißt konkret: Keine Software oder Hardware kann zum jetzigen Zeitpunkt sicherstellen, dass alle Anforderungen der DSGVO erfüllt werden.

Es ist dennoch machbar, zentrale Aspekte hinsichtlich Backup, Archivierung und Disaster Recovery zu berücksichtigen, und gleichzeitig die Auswirkungen der Verordnung auf den täglichen IT-Betrieb zu begrenzen. Die DSGVO bietet zudem eine gute Gelegenheit, unternehmenseigene Datenflüsse nicht nur auf Compliance, sondern auch auf Security hin zu überprüfen.

Die DSGVO empfiehlt eindeutig verschiedene Techniken wie Verschlüsselung, Anonymisierung und Pseudonymisierung. IT-Verantwortliche, die diese Vorgaben berücksichtigen, tragen nicht nur entscheidend zu einer datenschutzkonformen IT ihres Unternehmens bei, sondern verbessern gleichzeitig die Sicherheit.

Data Discovery: Voraussetzung für erfolgreiche Datenlöschung

Die DSGVO sieht für EU-Bürger ein Recht auf Vergessenwerden vor. Fordert eine Person ein Unternehmen auf, ihre Daten zu löschen, muss dieses innerhalb einer bestimmten Frist sicherstellen, dokumentieren und nachweisen, dass alle Spuren restlos aus allen Systemen entfernt wurden.

Das gilt auch für Backups mit langer Aufbewahrungsfrist und für Datenarchive mit Tausenden spezifischer Einträge. Die Basis eines DSGVO-konformen Daten-Managements liegt daher in der Ist-Analyse der Systeme. Das Ziel ist eine lückenlose Transparenz, Stichwort Data Discovery. Denn nur wer weiß, wo sich die Daten befinden, kann garantieren, sie auch vollständig zu löschen.

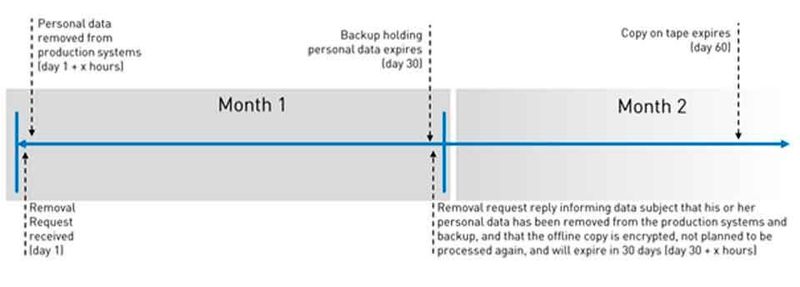

Da bei diesem Thema noch große Unsicherheit besteht, haben wir bei einer Datenschutz-Aufsichtsbehörde der EU-Mitgliedstaaten – der Commission Nationale de l’Informatique et des Libertés in Frankreich – nachgefragt. Demnach bleibt Unternehmen ein Monat Zeit, um auf eine Anfrage zur Löschung von Daten zu antworten. Damit dem Recht auf Löschung entsprochen wird, muss jedoch nicht der ganze Sicherungssatz verschwinden.

Unternehmen sind zwar verpflichtet, der betroffenen Person zu erklären, dass ihre persönlichen Daten aus den Produktionssystemen entfernt wurden. Sicherungskopien in Form von Backups und Archiven dürfen jedoch unter zwei Voraussetzungen bestehen bleiben: Die Kopie muss nach einer gewissen Zeit ablaufen. Und die betreffende Person hat Anspruch auf eine verbindliche Auskunft über die Aufbewahrungszeit.

Grundsätzlich sollte man Sicherungen nur für die Wiederherstellung einer technischen Umgebung verwenden. Und personenbezogene Daten, deren Löschung beantragt wurde, sollten nach der Wiederherstellung nicht erneut verarbeitet werden.

Backups und Archive: Bestehendes hinterfragen

Die meisten Unternehmen haben Backup-Aufbewahrungsfristen von drei bis fünf Wochen und die Daten laufen in der Regel automatisch mit den Backups ab, in denen sie gespeichert sind. Backups können jedoch auch länger aufbewahrt werden.

Sofern der Daten-Controller aus anderen Compliance-Gründen die Daten länger aufbewahrt, wird das Recht auf Vergessenwerden nicht angewendet. In jedem Fall ist es ratsam, die eigenen Prozesse grundlegend zu hinterfragen: Müssen alle Daten wirklich gesichert werden? Und ist es vielleicht ohnehin an der Zeit, einen neuen Archivierungsprozess zu starten oder einen automatischen Tiered-Storage-Mechanismus einzuführen?

Daten, die in den Archivspeicher verschoben wurden, sind nicht mehr Teil des regulären Sicherungsprozesses. Daher sind weniger Daten durch die IT zu sichern und die Sicherungsvorgänge laufen entsprechend zeitsparender ab. Vor dem Hintergrund der DSGVO ist das Archiv datenschutzfreundlicher als das Backup, denn es speichert die Daten in der Regel im nativen Format. Der Vorteil: Der Datenschutzbeauftragte kann direkt auf Daten zugreifen, ohne Unterstützung vom IT-Team anzufordern. Dies bedeutet eine weitere Zeitersparnis für die IT-Abteilung.

Am sichersten fährt man natürlich mit Lösungen, die speziell für die Datensicherung und die Archivierung entwickelt wurden und eng mit Compliance-Lösungen, E-Discovery-Tools und robusten Backup-Anwendungen integriert sind. Die Auswirkungen auf die Performance lassen sich steuern, indem man Dateien mit höherer Priorität auf Hochleistungsspeicher spielt, während Dateien mit niedrigerer Priorität auf weniger teuren Speicherplattformen Platz finden.

Offline-Backup als Schutz gegen Ransomware

Datensicherungen gelten als effektiver Schutz gegen Ransomware – aber immer mehr Hacker attackieren zunächst die Backups, bevor sie mit der Verschlüsselung von Produktionsservern oder Workstations beginnen. Die einzige Möglichkeit, sich vollständig zu schützen, ist daher die Verwendung von Offline-Datensicherungen.

So entsteht eine Ransomware-freie Zone, in der nichts versteckt wird. Sie wird nur physisch vom Netzwerk getrennt. Selbst mit Hilfe eines kompromittierten Administratorenkontos können Angreifer so nicht auf Ransomware zugreifen, um die Offline-Backups zu verschlüsseln. Denn das Offline-Backup ist – einmal aus dem System entfernt – nicht mehr elektronisch zugänglich.

Doch wenn es schon bei normalen Backups eine Herausforderung ist, einzelne Einträge zu löschen, wie gewährleistet man dann ein datenschutzkonformes Offline-Backup? Ein möglicher Weg ist es, eine Kopie der Daten mit einer Aufbewahrungsfrist von ein oder zwei Monaten zum Schutz vor Ransomware offline zu halten.

Auf diese Weise schützen sich Unternehmen vor Ransomware und können gleichzeitig leichter mit dem Recht auf Vergessenwerden umgehen. Denn wenn die Tape Library partitioniert wird, lässt sich ein Teil als Backup und einer als Archiv nutzen. So sind die Speicher einfacher zu handhaben, wenn es um das Löschen von Daten geht.

Ein angemessenes Sicherheitsniveau gewährleisten

Die DSGVO verpflichtet dazu, technische und organisatorische Maßnahmen zu ergreifen, die ein Sicherheitsniveau gewährleisten, dass dem Risiko angemessen ist. Personenbezogene Daten sind – neben dem Einsatz von sicheren Backups – während des gesamten Lebenszyklus durch Verschlüsselung zu schützen. Aber eine lückenlose Verschlüsselung allein reicht nicht.

IT-Verantwortliche sollten weitere Tools für die Datensicherheit implementieren. Sinnvoll ist zum Beispiel eine Lösung, die vertrauliche Daten inklusive aller Restdaten sicher und dauerhaft von den Festplatten löschen kann. Außerdem sollte eine nahtlose Ende-zu-Ende-Integrität sichergestellt sein. Der Standard T10 Protection Information (T10-PI) stellt sicher, dass die Daten validiert werden, während sie sich von der Anwendung zum Host-Bus-Adapter (HBA) und dann zum Speicher bewegen.

Gefragt ist schließlich auch ein Plan für das Disaster Recovery. Dieser Plan muss regelmäßige Tests enthalten, um „die Verfügbarkeit und den Zugriff auf persönliche Daten bei einem physischen oder technischen Vorfall rechtzeitig wiederherstellen zu können.“

* *Stephane Estevez ist weltweit für das Backup & DR Product Marketing bei Quantum zuständig

(ID:45226658)

:quality(80)/p7i.vogel.de/wcms/b5/ad/b5ade2e50671d986cabb091cc33de39f/0127234511v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/69/2d69b27f3f8f5f290f7ae2b3d9123b1b/0127206601v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/94/d2/94d28e3faac411c22b54d80ea354d2e3/0124559320v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/8a/b48ab01d140056118571c14dfeafe4b1/0130911722v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/47/9b47ec5489e17a326e023da87a077d66/0130088124v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/cc/04ccc504aee183fd610969ddf31ebbc1/0130625872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/f3/cdf30cf240d9e2f92e9529458eb9914b/0130632554v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/96/3b963ec05404af359f9e7c4f23e389e8/0130942788v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/58/195816925f598f07ceffbcaed6fa8486/0131065514v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3d/a9/3da97a99bdfb44877d2109ff72d26f8c/0130927746v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/c7/a2c782b2b66e7b76ab3015186c26fc5a/0130623980v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/d6/cdd6fc25c704ffe9ab6afc24ec68725e/0130507132v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/08/b9/08b906f0ef0c5ad843b0ce1a09335985/0130533152v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/37/e2/37e239c7ec0154c8c93688ca2554af48/0130578270v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/c8/48c8f436d680ea980781cbd728c109c1/0129826847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c1/81/c1811ad769ce2c6fe9e5bfb2c8775591/0130016264v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/55/b75581013900f582f2200a2d53e23359/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/0a/bd0a232a32dc365e8e19c2ad5a2aeb43/0130082482v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/fe/acfef93609c37a7ea61b1e3244dea967/0130620671v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/c1/2ec194a737f96c534607832f8e393e20/0130502297v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/38/07382204cc163f3172de0a99dc5d6abf/0130936373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f8/db/f8dbe2337659dd44bdf89efec6cfcf1a/0129529497v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/18/fe181da82b3e76596f4d461a5920a33a/0129473576v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1552300/1552323/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1644500/1644561/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1641800/1641842/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/98/699837ff85e16/datacore-logo-700x700px.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/b9/68b9bb61e8f14/ic-logo-black-green.png)

:quality(80)/p7i.vogel.de/wcms/e4/91/e491fe477b44acc15748e53af854809f/0125631215v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/50/b1/50b174ef0b5e4e5efea73b9c3457f909/0127350512v1.jpeg)