Im Fokus: Backup – Datensicherung für jeden Bedarf Backup und Datensicherheit – zwei Seiten einer Medaille

Backup und Security sind nur scheinbar zwei verschiedene IT-Disziplinen. Sie tragen aber beide zu Datensicherheit und Datenschutz bei: sowohl zum Schutz von Informationen als auch zur Berücksichtigung der Rechte von Kunden auf informationelle Selbstbestimmung im Sinn der DSGVO.

Anbieter zum Thema

Im Fall der Ransomware ist der Zusammenhang zwischen Datensicherheit und IT-Sicherheit eigentlich offensichtlich. Denn Ransomware ist eine der gefährlichsten Bedrohungen für die Hauptressource eines Unternehmens – Informationen und deren Verfügbarkeit. Laut einer Arcserve-Befragung vom September 2018 waren für 58 Prozent von 759 befragten IT-Entscheidern in den USA, Großbritannien und Deutschland Nachrichten über Ransomware und illegale Datenzugriffe Hauptsorgen im Bereich Datensicherheit. 59 Prozent der Befragten sahen zwar in der Abwehr von Ransomware eine Aufgabe für die IT-Security, aber 31 Prozent sahen auch die Datenwiederherstellung in der Pflicht. Gefragt sind letzten Endes beide, auch angesichts der Tatsache, dass Unternehmen nach Prognosen bis Ende 2019 alle vierzehn Sekunden von einer Ransomware-Attacke betroffen sein werden.

Datensicherung und Ransomware

Datensicherungs-, Archivierungs- und Hochverfügbarkeitslösungen können Verschlüsselungsattacken sicherlich nicht verhindern: Unternehmen müssen sich durch Sicherheits-Software, konsequente Verwaltung der Admin-Konten, Software-Aktualisierungen und Mitarbeitersensibilisierung wappnen. In erster Linie ist dies Aufgabe der IT-Security.

Backup und Disaster Recovery spielen aber dennoch eine wichtige Rolle, da nicht jeder Angriff abgewehrt werden kann. Korrekt implementierte, verwaltete und auf ihre Funktionsfähigkeit getestete Backup-Prozesse sorgen dafür, dass Informationen im Angriffsfall immer noch auf einer nicht verschlüsselten, aktuellen und funktionsfähigen Sicherung von Informationen und Systemen zur Verfügung stehen – und Erpressungsversuche damit ins Leere laufen.

Last, but not least: Line of Defence

Welche Kriterien muss aber eine Datensicherung mit sich bringen, um gegen Verschlüsselungsattacken zu schützen? Entscheidend ist die Offline-Auslagerung zumindest einer Sicherungskopie, die außerhalb der Reichweite der Angreifer ist und damit auch beim erfolgreichen Angriff auf Systeme im Klartext verfügbar bleibt. Tape-Backups in einem vom Internet abgetrennten Raum entziehen die Sicherung dem Zugriff durch Angreifer. Bänder haben aber Defizite bei der schnellen Wiederherstellung von Daten und dem Aufrufen möglichst aktueller Wiederherstellungspunkte. Wer einen möglichst aktuellen Datenstand nach der Ransomware-Attacke wiederherstellen will, braucht andere Lösungen.

Um nach einer Attacke Daten schnell wieder für ein System verfügbar zu machen, bieten Hochverfügbarkeitslösungen eine Wiederherstellung von Systemzuständen, wobei Wiederherstellungspunkte von vor wenigen Minuten oder Sekunden genau angesteuert werden können. Nach einer Verschlüsselungsattacke ermöglicht eine solche Sicherung die Wiederherstellung des Informationsstatus des Zeitpunktes unmittelbar, bevor der Angriff begann. Die Rücküberspielung erfolgt dann punktgenau und schneller als bei einer Tape-Sicherung.

:quality(80)/images.vogel.de/vogelonline/bdb/1553500/1553570/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Jeder dritte Privatanwender macht kein Backup

Wenn ein Administrator einen zweiten Replikationsserver einrichtet, der remote gesteuert und von einem anderen Account und am besten in einer anderen Domäne als der erste Replikationsserver verwaltet wird, entzieht er diese zweite Sicherung mit einer gewissen Wahrscheinlichkeit der Reichweite eines Angreifers und kann Systeme und Anwendungen zugleich schnell wieder verfügbar machen. Einen zusätzlichen Schutz bieten übrigens auch Cloud-basierte Sicherungen, die zusätzliche Sicherheit bieten und die von einem Cloud-Provider zuverlässig und zusätzlich geschildert sind.

Datensicherungen von Hochverfügbarkeitslösungen können nicht immer vom Rest der Unternehmens-IT abgekoppelt werden, weil sie eine schnellere Wiederherstellung aktueller Daten ermöglichen sollen. Für mehr Sicherheit empfiehlt sich daher die Beachtung der 3-2-1-Regel, der zufolge ein Unternehmen drei Sicherungskopien anlegen soll. Davon sind zwei Kopien an unterschiedlichen Orten gesichert, von denen eine offline ist. Diese regelmäßig angelegte Kopie ist dann eine weitere Rückversicherung gegen Verschlüsselungsattacken. Wichtig ist dabei, dass Sicherungen regelmäßig auf ihre Verwertbarkeit überprüft werden. Denn oft kann auf Daten nicht zurückgegriffen werden, weil Backups korrupt oder Replikationen beschädigt sind. Automatisierte Recovery-Tests sorgen für entsprechende Sicherheit.

Archivierung und Compliance

Beim Schutz von Anwenderdaten oder bei der Einhaltung der Bestimmungen der DSGVO unterstützen Backup- und Archivierungslösungen die IT-Administratoren. Sicherlich sind die Vorschriften der DSGVO so umfassend, dass diese Lösungen nicht allein die Konformität der Datenspeicherung mit diesen Vorgaben garantieren können. Sie helfen aber Unternehmen dabei, Daten unveränderlich zu sichern, auf Anfrage etwa von Kunden aus der europäischen Union nach ihnen zu suchen, sie zu löschen oder weiterzugeben.

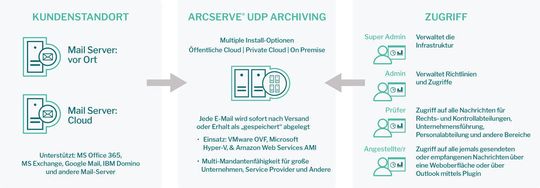

Eine wichtige Rolle spielt dabei die E-Mail-Archivierung, da gerade in diesem Medium viele sensible Informationen gesammelt werden – und nicht selten nur hier. Ein zusätzlich eingerichteter Server für die Archivierung von Mails erhält per Journal-E-Mail-Weiterleitung alle ein- und ausgehenden Mails. Diese Weiterleitung sorgt für eine automatische, damit zeitgerechte, unveränderbare und immer vollständige Sicherung der Korrespondenz, ohne dass ein zusätzlicher Client im System installiert werden muss. Ein solcher Server sollte dabei verschiedenste Plattformen wie Office 365, MS Exchange, Google Mail, Domino sowie On-Premise- und Cloud-Mail-Server bedienen. Eine rollenbasierte Verwaltung sorgt dann für einen geregelten Zugriff auf die Mails – was den Einsatz eines Archivierungsservers auch im Rechenzentrum eines Cloud-Dienste-Anbieters ermöglicht. Hier hat ein Superadmin-Account dann zum Beispiel nur Kompetenzen für die Verwaltung der Systeminfrastruktur, ohne Zugang zu den eigentlichen persönlichen Daten zu haben, während ein Mitarbeiter-Account nur Zugriff auf die eigenen Mails hat.

Die Archivierung von Nachrichten mit Single Instance Storage (SIS) sorgt für eine effiziente Sicherung der Daten, wenn eine Mail etwa an 20 Adressaten nur einmal abgespeichert wird. Zugleich fungiert eine solche Sicherung als Mailbox-Recovery-Lösung. Für Suche, Export und Weiterleitung einschlägiger Mails bei einer etwa unter Berufung auf das Recht auf Vergessen und die DSGVO gewünschten Löschung der Daten werden aus dem Archivserver über eine filternde Schnittstelle Metadaten wie Absender, Empfänger, Betreff, Sende- und Empfangsdatum ausgelesen. Zudem ist eine Indexierung mit Volltextindex für das spätere Finden von Textinhalten in Nachricht oder Anhang möglich.

In Bezug auf Datensicherheit unterstützt ein solcher Server die Einhaltung der DSGVO-Kriterien mehrfach: Sollte ein Kunde etwa durch Kündigung seines Vertrages mit einem Anbieter seine Einwilligung in die Datenerhebung zurückziehen, kann der Administrator umgehend die den Kunden betreffenden E-Mails identifizieren und löschen, so die DSGVO-Konformität unterstützen und damit Sanktionen vermeiden helfen.

Flexible Wiederherstellungsoptionen von Daten ermöglichen die Berücksichtigung berechtigter Interessen des Unternehmens. Ein Administrator kann – berechtigterweise – vom Löschen absehen, wenn er zum Beispiel aus rechtlichen Gründen – wie etwa einem laufenden Prozess – Anforderungen für Aufbewahrung und/oder Unveränderbarkeit von Daten bedienen muss. In diesem Fall darf ein Unternehmen laut DSGVO – auch bei eingefordertem Recht auf Vergessen – die Daten archivieren, aber nicht wiederherstellen. Eine E-Mail-Archivierungslösung markiert Dateien als „verfügt“, sobald eine Person dem Unternehmen die Zustimmung zur Speicherung zurückgezogen hat.

Zudem können Mails auch nach Standort, Bereich oder Abteilung gefiltert werden. In einem Land der EU generierte E-Mails werden dann getrennt von einer in den USA generierten Mail je nach geltenden Datenschutzvorschriften archiviert und verwaltet.

Auch zur Erfüllung weiterer Kriterien der DSGVO kann E-Mail-Archivierung beitragen. Eine Verschlüsselung der Mails bei der Sicherung unterstützt bei richtiger Implementierung etwa die Forderung nach „privacy by design“. Ein Reporting aller Aktivitäten über Ort und Zeit der Sicherung sowie Retention-Reports, die belegen, wie lange Kopien der Datensicherung aufbewahrt und wann sie zerstört werden, unterstützen die Unternehmen bei Erfüllung der Vorgaben der DSGVO zur Dokumentation der Einhaltung von Datenschutzbestimmungen. In keinem Fall dürfen die notwendige Hinzuziehung professioneller rechtlicher Beratung und die Bestellung eines internen oder externen Datenschutzbeauftragten unterbleiben.

Umfassendes Backup und Disaster Recovery

Backup und Datenwiederherstellung unterstützen also IT-Sicherheit durch die Bereitstellung von Datensicherungen. Nicht umsonst weisen auch IT-Security-Experten immer auf die Notwendigkeit hin, für ein funktionierendes Backup zu sorgen. Notwendig ist aber ein umfassendes Backup, welches sich einfach und zentral verwalten lässt und welches erlaubt, verschiedenste Sicherheitsszenarien abzubilden: Denn nur umfassende Lösungen erlauben etwa die Verwaltung unterschiedlicher Backup-Technologien für die Archivierung und zugleich eine Replication-&-High-Availability-typische (RHA-typische) Erstellung und Verwaltung von Recovery-Points im Minutenbereich.

*Der Autor: Sven Haubold, Territory Account Director bei Arcserve.

Im Fokus: Backup – Datensicherung für jeden Bedarf

Lesen Sie hier auch unsere weiteren Beiträge zu unserem Schwerpunktthema Im Fokus: Backup – Datensicherung für jeden Bedarf.

:quality(80)/images.vogel.de/vogelonline/bdb/1564000/1564038/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Daten hinter Schloss und Riegel – die drei Gebote des Backups

:quality(80)/images.vogel.de/vogelonline/bdb/1561300/1561307/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Durchgängige Backup-Lösungen vom Rechenzentrum bis in die Cloud vermeiden Datenverluste

:quality(80)/images.vogel.de/vogelonline/bdb/1559700/1559796/original.jpg)

Container-Backup

So schützen Sie Container

:quality(80)/images.vogel.de/vogelonline/bdb/1559400/1559416/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Weniger Physik – mehr Demokratie

:quality(80)/images.vogel.de/vogelonline/bdb/1557000/1557061/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Offline-Speicherstrategie: mit Tape gegen Malware

:quality(80)/images.vogel.de/vogelonline/bdb/1553500/1553558/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Datenmanagement neu gedacht

:quality(80)/images.vogel.de/vogelonline/bdb/1553500/1553555/original.jpg)

Im Fokus: Backup – Datensicherung für jeden Bedarf

Datensicherung wichtiger denn je, aber Umdenken erforderlich

(ID:45904154)

:quality(80)/p7i.vogel.de/wcms/b5/ad/b5ade2e50671d986cabb091cc33de39f/0127234511v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/69/2d69b27f3f8f5f290f7ae2b3d9123b1b/0127206601v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/94/d2/94d28e3faac411c22b54d80ea354d2e3/0124559320v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/d6/cdd6fc25c704ffe9ab6afc24ec68725e/0130507132v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/08/b9/08b906f0ef0c5ad843b0ce1a09335985/0130533152v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/fa/92fa56077ccd3ff878b6a85ce4de1d32/0130727055v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/07/38/07382204cc163f3172de0a99dc5d6abf/0130936373v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2c/31/2c310e263bd5f3746b66eb0b0eb711dd/0130707872v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/06/86068cee815dbb389250a7655f0d55d3/0130597756v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/c8/48c8f436d680ea980781cbd728c109c1/0129826847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/fe/acfef93609c37a7ea61b1e3244dea967/0130620671v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/81/488147108a520bc67dadbdf1c59178c7/0129710650v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c1/81/c1811ad769ce2c6fe9e5bfb2c8775591/0130016264v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/68/ff/68ff1f86c3747efa69a932a2b29e2e6f/0130912670v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/55/b75581013900f582f2200a2d53e23359/0130382558v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/0a/bd0a232a32dc365e8e19c2ad5a2aeb43/0130082482v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4a/37/4a3731ad57c47e87cfedcd5342b9a4da/0129713569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/02/2f/022f4cf56715e098d0cfb1c97812038e/0130515238v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/24/3e/243e149198de7d0ac862c3edc694bfe4/0130490930v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f8/db/f8dbe2337659dd44bdf89efec6cfcf1a/0129529497v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/18/fe181da82b3e76596f4d461a5920a33a/0129473576v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ca/3f/ca3f194f4553759bea537346bc9e3988/0129465088v1.jpeg)

:quality(80)/images.vogel.de/vogelonline/bdb/1552300/1552323/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1644500/1644561/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1641800/1641842/original.jpg)

:fill(fff,0)/p7i.vogel.de/companies/69/98/699837ff85e16/datacore-logo-700x700px.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/63/db/63dbd1915b7af/2023-fastlta-logo-square-positive.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/b9/68b9bb61e8f14/ic-logo-black-green.png)

:quality(80)/p7i.vogel.de/wcms/c7/07/c70738f709659fb050ab16bb1b89a24e/0124202268v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e4/91/e491fe477b44acc15748e53af854809f/0125631215v1.jpeg)